Qué puede aprender la seguridad en internet de la planificación de banquetes nupciales

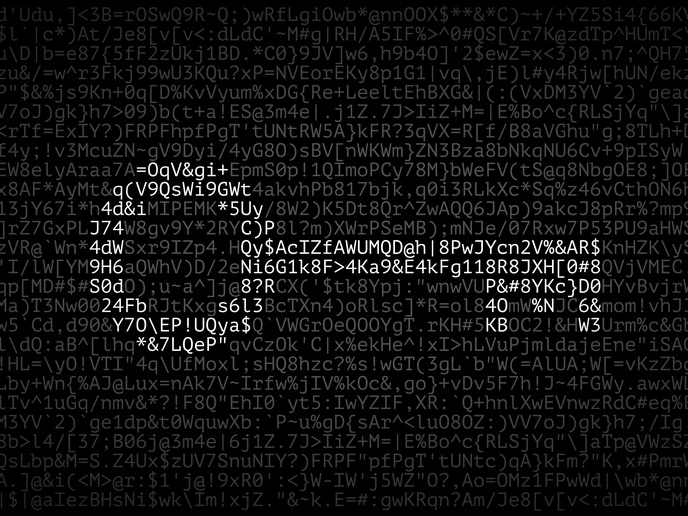

La criptografía es parte esencial de la vida moderna, ya que protege nuestras comunicaciones durante las operaciones bancarias, compras e interacciones virtuales. Aun así, el coste del fraude y la usurpación de identidad en internet para la Unión Europea es de miles de millones de euros al año(se abrirá en una nueva ventana). Una respuesta sencilla podría consistir en hacer que nuestros programas de seguridad fueran más difíciles de descifrar, pero tiene un coste. «En particular, no se aplican herramientas criptográficas avanzadas porque son lentas o tienen un alto coste», explica Benny Applebaum, catedrático en la Escuela de Ingeniería Eléctrica de la Universidad de Tel Aviv(se abrirá en una nueva ventana). «El objetivo es minimizar la complejidad y conseguir la mayor eficiencia que permite una tarea criptográfica». Applebaum dirigió el proyecto Cryptography with Low Complexity (CLC)(se abrirá en una nueva ventana), financiado con fondos europeos, en el que se abordó este tema. «Si quiero enviar algo en secreto, tengo que incrustar mi mensaje en algún problema complejo en el plano computacional, de resolución complicada», afirma Applebaum. La complejidad computacional puede ser útil como recurso para garantizar la confidencialidad, pero dicha complejidad ralentiza también el proceso de envío del mensaje. «La pregunta general es: ¿Es posible utilizar problemas complicados, pero agilizar el proceso?», añade.

Planificación de banquetes

Para lograrlo, su equipo examinó una clase de problemas que tratan la satisfacción de restricciones(se abrirá en una nueva ventana). Estos son fáciles de plantear, pero difíciles de resolver. Un ejemplo es el reto de sentar a un grupo de invitados a una boda en un conjunto de mesas, con muchas normas respecto a los invitados que pueden o no compartir mesa. «Las reglas son sencillas, pero resolver el problema puede ser muy complicado», señala. «Se desconoce cómo solucionarlo sin probar todas las opciones, lo cual es complicado». En concreto, Applebaum y su equipo analizaron estos problemas para cuantificar su grado de complicación. A continuación, desarrollaron herramientas criptográficas avanzadas que permitían reducir la complejidad computacional sin reducir la complicación del problema. «A lo largo del proceso, logramos entender mejor este tipo de problemas de satisfacción de restricciones, algo importante en informática teórica», afirma Applebaum. «El enfoque que adoptamos consiste en evitar que la seguridad requiera demasiada complejidad. Con un nivel mínimo puede ser suficiente».

Detalle de seguridad

Aunque estos principios criptográficos son claros en teoría, ponerlos en práctica resulta más difícil y hay que tomar una decisión en cuanto al nivel de seguridad deseado. «Para aplicar la criptografía al mundo real, debemos disponer de una estimación concreta sobre la complicación del problema a fin de encontrar el equilibrio óptimo entre eficiencia y seguridad», explica. «Es una tarea sutil. Ahora tenemos varias estimaciones y estamos empezando a entender qué es razonable y qué no». Este trabajo ha contado con el apoyo del Consejo Europeo de Investigación(se abrirá en una nueva ventana) (CEI). «Nos ayudó mucho a la hora de contratar estudiantes y doctorados y, antes de la pandemia, a viajar por el mundo e invitar a colegas a que vinieran a Israel. Reunirse, hablar e intercambiar ideas resulta de gran valor». Entre las aplicaciones de la investigación de Applebaum se incluyen nuevas herramientas para la computación segura multipartita(se abrirá en una nueva ventana), protocolo seguro que permite realizar cálculos distribuidos sobre información privada, lo cual constituye una función importante para el análisis de datos sanitarios o financieros. Junto con los coautores, el equipo diseñó protocolos con una cantidad mínima de interacción, sugirió enfoques novedosos para distribuir de forma segura la información entre servidores sin relación de confianza y desarrolló protocolos para calcular de forma segura operaciones aritméticas de forma nativa y eficiente sin convertirlas en binarias.