Co łączy przyjęcia weselne i bezpieczeństwo w internecie?

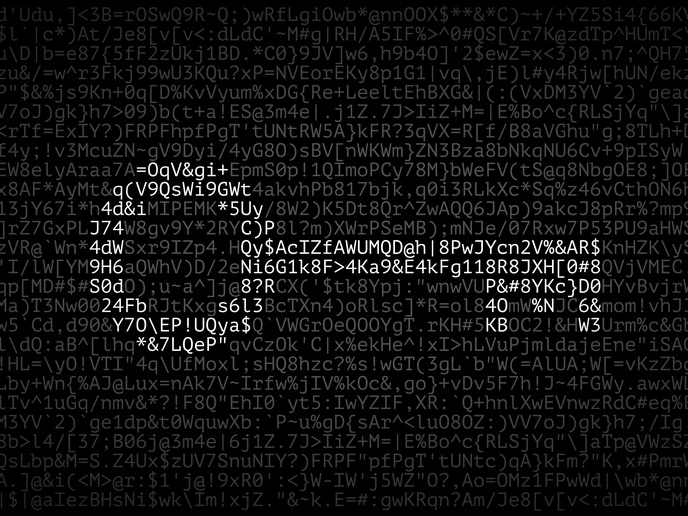

Kryptografia jest istotną częścią współczesnego życia, zabezpieczającą naszą komunikację podczas korzystania z usług bankowych, robienia zakupów i kontaktów w sieci. Mimo to straty związane z oszustwami internetowymi i kradzieżami tożsamości w UE są mierzone w miliardach euro rocznie(odnośnik otworzy się w nowym oknie). Jednym z prostych rozwiązań tego problemu może być utrudnianie łamania wykorzystywanego oprogramowania zabezpieczającego, jednak ma to swoją cenę. „Mówiąc dokładnie, zaawansowane narzędzia kryptograficzne nie są wykorzystywane w praktyce ze względu na ich wolne działanie lub wysokie koszty”, wyjaśnia Benny Applebaum, profesor Wydziału Inżynierii Elektrycznej na Uniwersytecie w Tel Awiwie(odnośnik otworzy się w nowym oknie). „Celem jest zminimalizowanie złożoności i zapewnienie możliwie najlepszej wydajności, jaką można uzyskać w przypadku zadania kryptograficznego”. Applebaum objął kierownictwo nad finansowanym ze środków UE projektem Cryptography with Low Complexity (CLC)(odnośnik otworzy się w nowym oknie), który skupił się na tym zagadnieniu. „Jeśli chcę wysłać coś z zachowaniem dyskrecji, muszę umieścić moją wiadomość wewnątrz jakiegoś trudnego do rozwiązania pod względem obliczeniowym problemu”, mówi Applebaum. Trudność obliczeniową można uznać za zasób wykorzystywany do zagwarantowania dyskrecji, ale spowalnia ona również proces przesyłania wiadomości. „Ogólne pytanie brzmi: czy możliwe jest wykorzystanie trudnych problemów, przy jednoczesnym przyspieszeniu tego procesu?”, dodaje.

Planowanie przyjęć

W tym celu jego zespół sięgnął po klasę problemów zwanych problemami spełnialności więzów(odnośnik otworzy się w nowym oknie), które są łatwe do postawienia, ale trudne do rozwiązania. Przykładem jest wyzwanie usadzenia grupy gości weselnych przy stołach, w ramach którego nakłada się na siebie wiele zasad dotyczących tego, którzy goście mogą, a którzy nie mogą siedzieć przy jednym stole. „Zasady są proste, ale rozwiązanie problemu może być bardzo trudne”, zauważa. „Dopóki nie wypróbujemy wszystkich możliwych rozwiązań, co jest trudne do wykonania, nie wiadomo, jak to zrobić”. Applebaum i jego zespół przeanalizowali te problemy, aby określić ich poziom trudności, a następnie opracowali zaawansowane narzędzia kryptograficzne, które pozwalają na zmniejszenie złożoności obliczeniowej przy jednoczesnym zachowaniu poziomu trudności problemu. „W trakcie prac lepiej zrozumieliśmy ten istotny w teorii informatyki rodzaj problemu spełnialności więzów”, mówi Applebaum. „Przyjęte przez nas podejście zakłada, że zapewnienie bezpieczeństwa nie wymaga tak wielu skomplikowanych działań. Wystarczy niewielki poziom złożoności”.

Szczegóły dotyczące bezpieczeństwa

Choć te zasady kryptograficzne są proste w teorii, zastosowanie ich w praktyce jest trudniejsze i wymaga podjęcia decyzji o pożądanym poziomie bezpieczeństwa. „Aby wdrożyć kryptografię w rzeczywistym zastosowaniu, musimy dysponować konkretnymi szacunkami dotyczącymi trudności problemu, aby znaleźć najlepszy kompromis między wydajnością a bezpieczeństwem”, wyjaśnia. „To nie jest proste zadanie. Dysponujemy teraz pewnymi szacunkami i zaczynamy rozumieć, co jest rozsądne, a co nie”. Prace w ramach projektu były wspierane przez Europejską Radę ds. Badań Naukowych(odnośnik otworzy się w nowym oknie). „Dzięki wsparciu było nam znacznie łatwiej zatrudniać studentów i doktorów, a przed pandemią także podróżować po świecie i zapraszać innych badaczy do Izraela. Wspólne spotkanie, rozmowa i wymiana myśli są bardzo cennymi doświadczeniami”. Dalsze zastosowania badań Applebauma obejmują nowe narzędzia w zakresie bezpiecznych obliczeń wielostronnych(odnośnik otworzy się w nowym oknie), paradygmatu bezpieczeństwa, który umożliwia przeprowadzanie rozproszonych obliczeń na prywatnych informacjach, co jest ważną funkcją w analizowaniu danych zdrowotnych lub finansowych. Wraz ze współautorami zespół zaprojektował protokoły o minimalnym stopniu interakcji, zaproponował nowe podejścia do bezpiecznej dystrybucji informacji pomiędzy niezaufanymi serwerami oraz opracował protokoły do bezpiecznego i efektywnego przetwarzania działań arytmetycznych w środowisku pochodzenia, bez przekładania ich na działania binarne.