Mieux protéger les données des cartes à puce

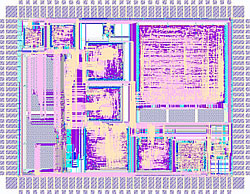

Les cartes à puce sont composées entre autres d'un microprocesseur contenant les données numériques du porteur et de son compte. Des chercheurs français viennent de concevoir une puce électronique basée sur l'architecture SmartMIPS combinant technologie double rail et technologie RTZ asynchrone. Les informations sont ainsi bien mieux protégées. Les concepteurs ont commencé par tester le microprocesseur XAP conçu par l'université de Cambridge. Ce dispositif allie les technologies SyncXAP (circuit cadencé conventionnel) et SecXAP (circuit RTZ asynchrone double rail). Ils ont ensuite sélectionné une seconde puce SmartMIPS à laquelle ils ont fait subir quatre techniques d'attaque différentes. Puis ils ont évalué les résultats. Les quatre attaques retenues pour ces essais ont été les suivantes: analyse de la puissance, analyse électromagnétique, introduction d'erreurs par lumière/laser et transitions dynamiques parasites. Le microprocesseur XAP a laissé s'échapper les informations par des consommations électriques de poids de Hamming, s'est montré vulnérable au niveau du circuit SecXAP et a provoqué des vidages de la mémoire involontaires. L'origine de cette fuite d'informations s'explique grandement par le fait que les outils d'implantation et de routage n'ont pas donné une longueur régulière et équilibrée aux fils. La seconde puce testée a fait preuve d'une moins grande dépendance à la puissance dans l'amplitude de 20 décibels et une moindre intensité des fuites d'informations de poids de Hamming. Les concepteurs imputent cette différence à l'utilisation de multiplieurs différents: le SyncMDU (multiplieur cadencé normal) et le AsyncMDU (multiplieur asynchrone sûr). Selon les concepteurs, le recours à des outils de conception appropriés ou à des puces personnalisées permettrait d'améliorer encore la protection des données. Ils ont ajouté que ces faiblesses inhérentes à la conception prouvent combien il est difficile de protéger les micropuces. Et de conclure que les recherches en vue d'améliorer la technologie des cartes à puce ont de beaux jours devant elles.